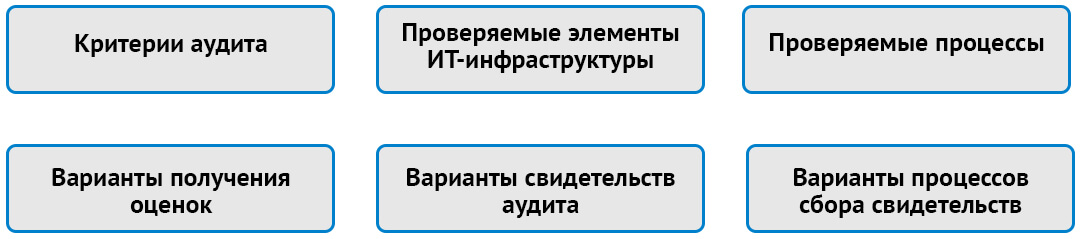

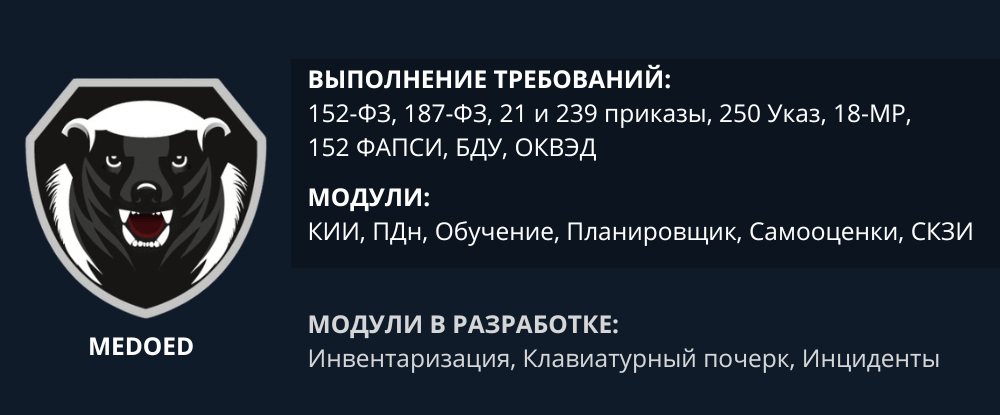

Мы предлагаем:

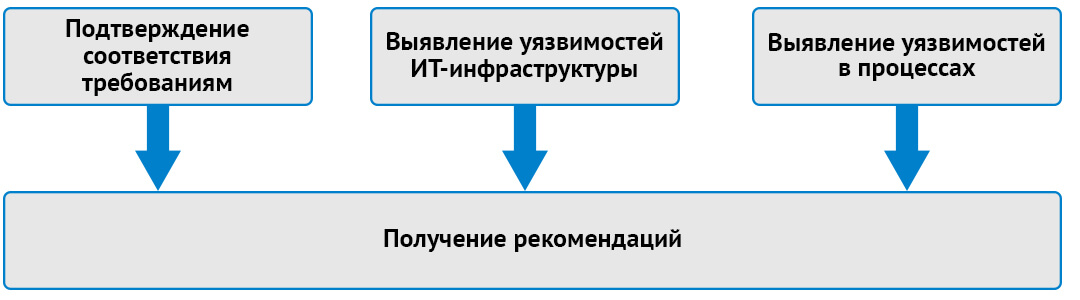

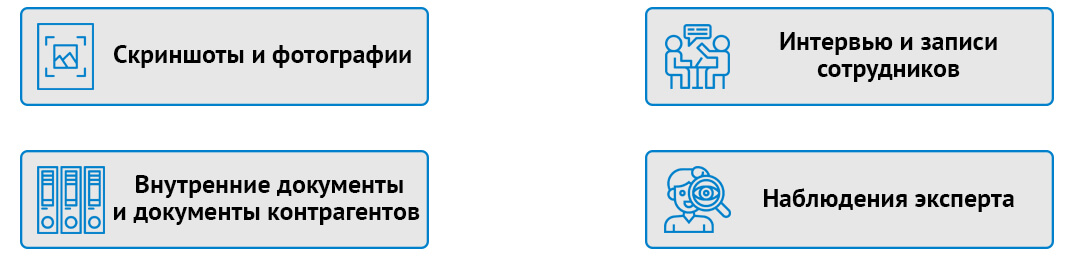

- Анализ внутренних нормативных документов на соответствие требований регулятора

- Обследование информационной инфраструктуры

- Тестирование на проникновение и анализ уязвимостей (в т.ч. ПО не ниже ОУД4)

- Выявление уязвимых информационных систем

- Разработку внутренних нормативных документов всех уровней

- Подробный отчет о проведенном аудите и соответствии руководящим документам

- Рекомендации по устранению и повышению надежности защиты

Почему мы:

- Более 10 дипломированных специалистов по информационной безопасности

- Большинство специалистов имеют сертификаты аудиторов от международных стандартов

- Консультанты по информационной безопасности имеют разносторонний опыт во всех направлениях информационной безопасности различных отраслей

Важно:

При выявлении критичных моментов на этапе обследования консультанты по информационной безопасности немедленно сообщают об этом Заказчикам и предлагают оптимальные пути решения сложившейся ситуации.