Мы предлагаем:

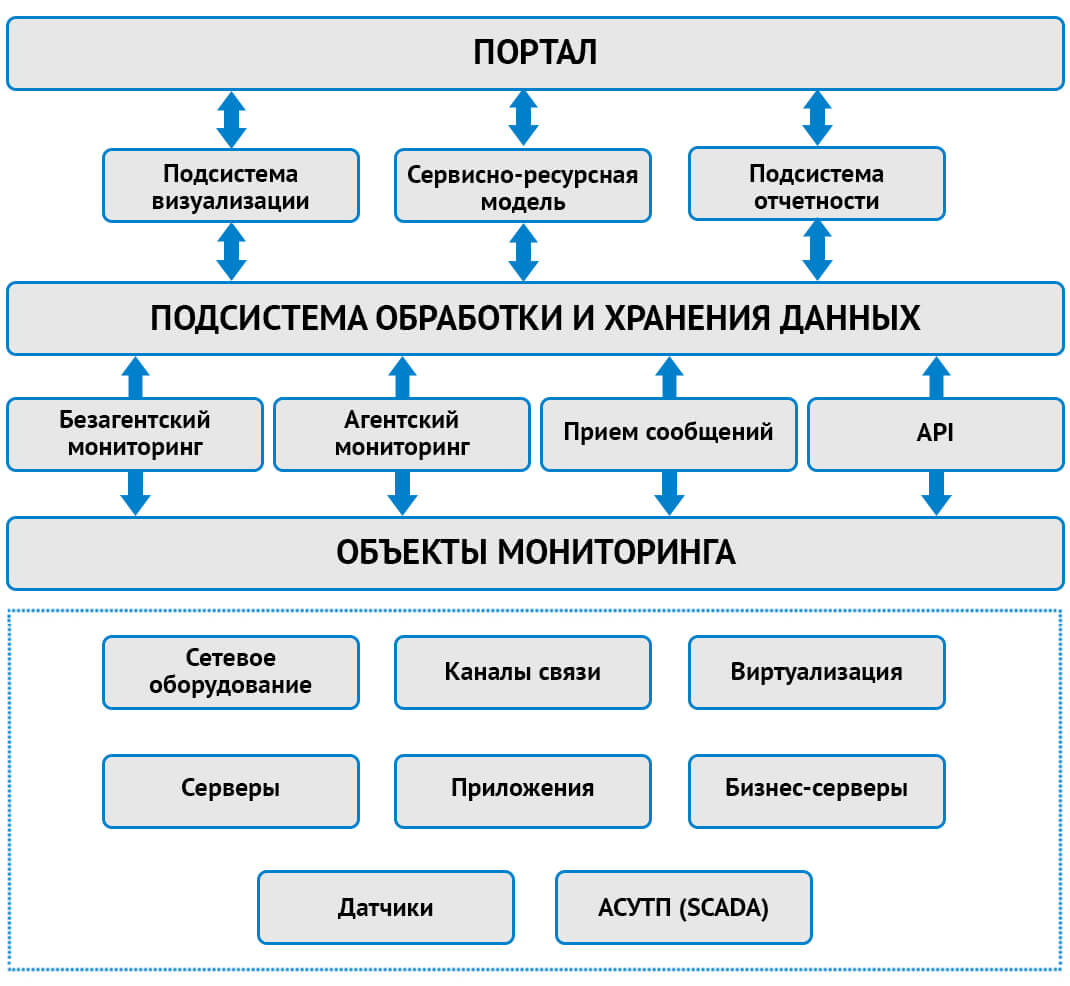

- Обследование информационной инфраструктуры;

- Оценку полноты охвата SIEM процессов и систем организации;

- Выявление уязвимых информационных систем;

- Подробный отчет об обследовании;

- Рекомендации по оптимизации использования системы мониторинга.

Почему мы:

- Более 10 дипломированных специалистов по информационной безопасности.

- Большинство специалистов прошли сертификацию аудитора с учётом требований международных стандартов и имеют соответствующие документы.

- Консультанты по информационной безопасности имеют разносторонний опыт во всех направлениях информационной безопасности различных отраслей.

Важно:

При выявлении критичных моментов на этапе обследования консультанты по информационной безопасности немедленно сообщают об этом Заказчикам, и предлагают оптимальные пути решения сложившейся ситуации.