Благодарственное письмо от ООО «ДЖЕНИКС»

Благодарственное письмо от АО «Аэроклуб»

Благодарственное письмо от ООО «КИБЕРЛОГИСТИК»

Благодарственное письмо от Санкт-Петербургская Международная Бизнес-Ассоциация (СПИБА)

Благодарственное письмо от АО «Газпромбанк»

Благодарственное письмо от АКБ «СЛАВИЯ» (АО)

Благодарственное письмо от ООО «ОЗОН Банк»

Благодарственное письмо от АО «ОТП Банк»

Благодарственное письмо от ООО «ЮЛИУС МАЙНЛ РУССЛАНД»

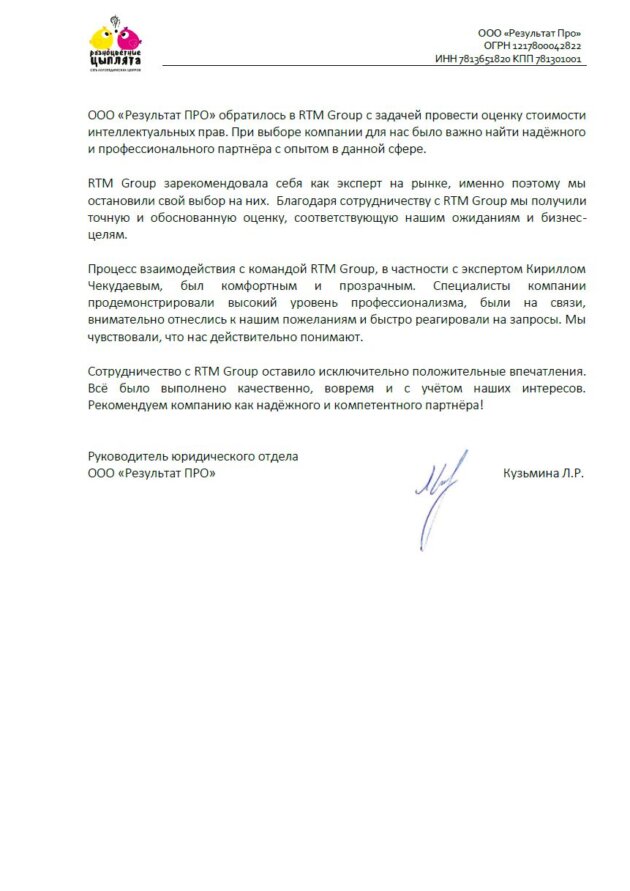

Благодарственное письмо от ООО «Результат Про»

Благодарственное письмо от ПАО «ФИНСТАР БАНК»

Благодарственное письмо от АКБ «Пересвет» (ПАО)

Благодарственное письмо от ОАО «РОССИЙСКИЕ ЖЕЛЕЗНЫЕ ДОРОГИ» (ОАО «РЖД»)

Благодарственное письмо от АО «ББР Банк»

Благодарственное письмо от АО «Кама»

Благодарственное письмо от ООО «ВТБ Арена»

Благодарственное письмо от АО «Реалист Банк»

Благодарственное письмо от АО «Альфа-Банк»

Благодарственное письмо от Национальная ассоциация участников микрофинансового рынка «НАУМИР»

Благодарственное письмо от ООО «Авангард-Информационные Технологии»

Благодарственное письмо от ООО «Универо»

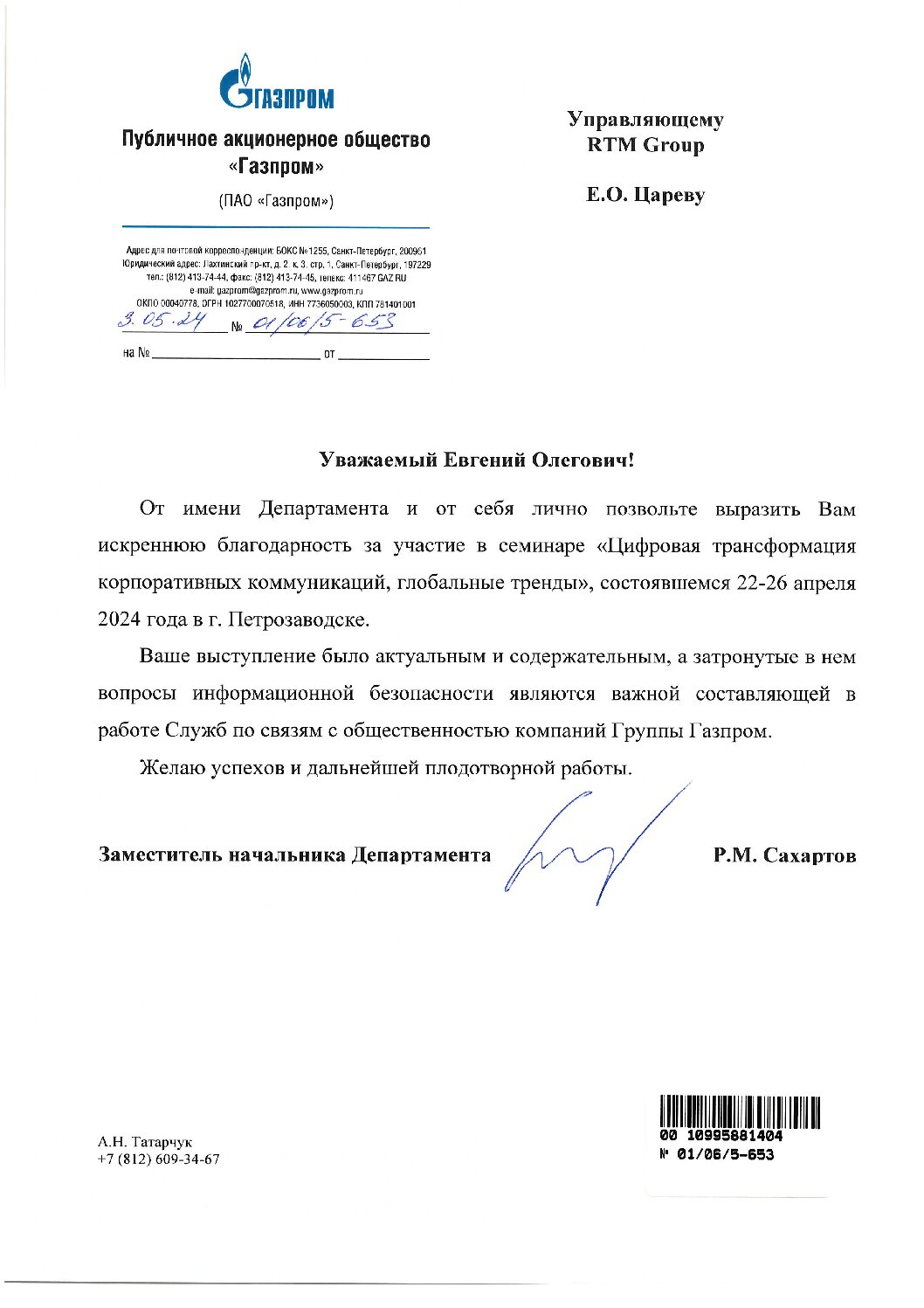

Благодарственное письмо от ПАО «Газпром»

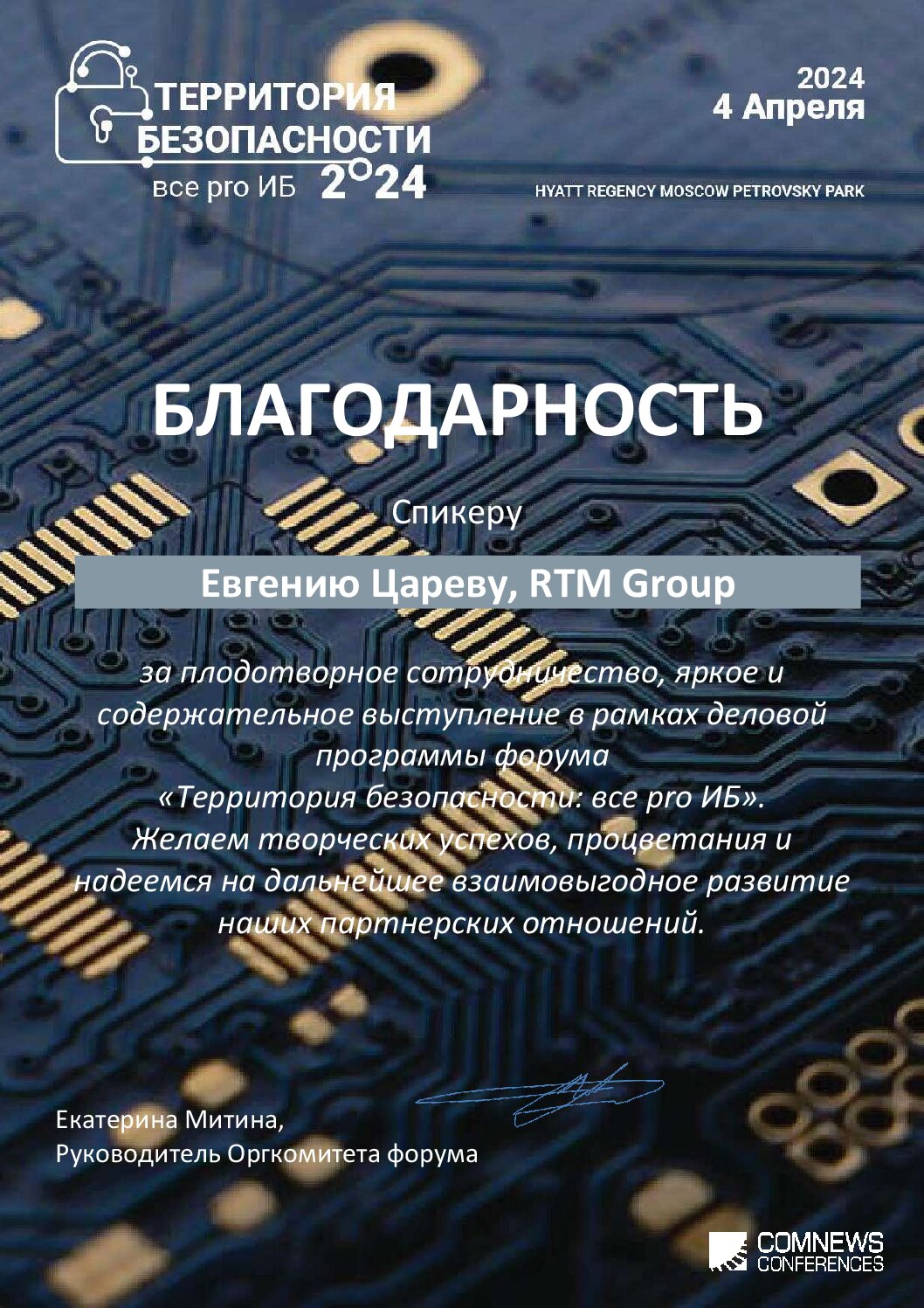

Благодарственное письмо от Территория безопасности: все pro ИБ

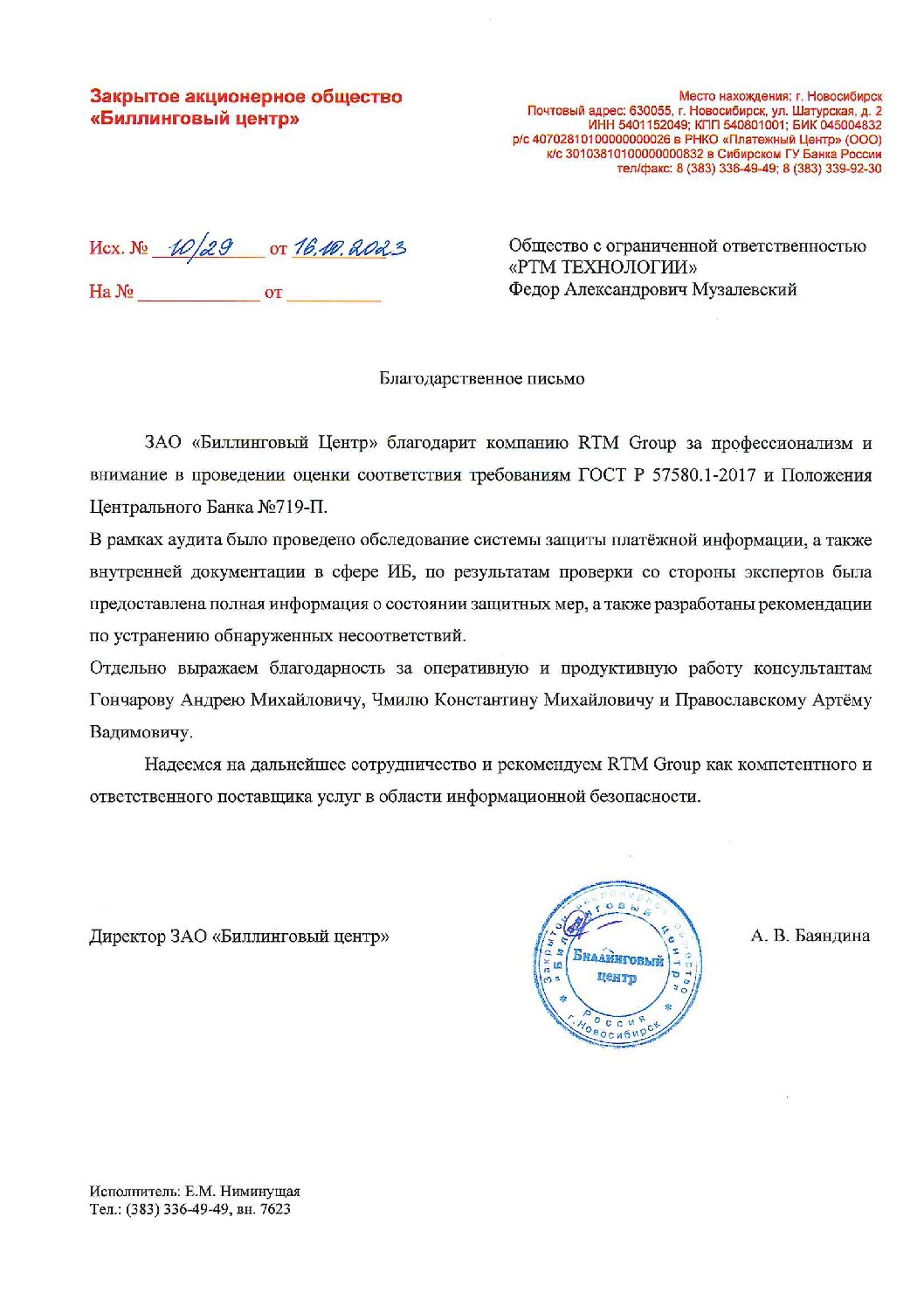

Благодарственное письмо от ЗАО «Биллинговый центр»