Критическая информационная инфраструктура 2026 год

Автор статьи:

Царев Евгений Олегович

Эксперт в сфере информационной безопасностиВнимание! С 30 марта 2022 года принципиально изменились требования значимым объектам критической информационной инфраструктуры. Опубликован Указ Президента Российской Федерации от 30.03.2022 № 166 «О мерах по обеспечению технологической независимости и безопасности критической информационной инфраструктуры Российской Федерации», а так же Указ Президента Российской Федерации от 22.11.2023 № 887 «О внесении изменения в Указ Президента Российской Федерации от 30 марта 2022 г. № 166 «О мерах по обеспечению технологической независимости и безопасности критической информационной инфраструктуры Российской Федерации».

Данные документы радикально меняет всю структуру существовавших ранее требований и подходов к обеспечению защиты значимых объектов КИИ.

В частности:

- С 31 марта 2022 года введен прямой запрет на закупку иностранных программных продуктов и программно-аппаратных комплексов для целей использования на значимых объектах КИИ. Исключения допускаются только по согласованию.

- С 1 января 2025 года запрещается использование иностранного программного обеспечения и программно-аппаратных комплексов на значимых объектах КИИ.

- Должны быть согласованы новые требования к ПО, а также правила закупок иностранного ПО (1 месяц).

- Правительство должно обеспечить преимущественное применение отечественного оборудования и программно-аппаратных комплексов на значимых объектах КИИ (6 месяцев).

- Согласование закупок иностранного ПО для значимых объектов КИИ можно осуществлять не только с уполномоченным федеральным органам исполнительной власти, но и через Центральный Банк Российской Федерации.

Таким образом, те субъекты КИИ, у которых имеются значимые объекты критической инфраструктуры (подробнее про категорирование в нашем материале Категорирование объектов критической информационной инфраструктуры (КИИ). Практические примеры), должны в экстренном порядке провести следующие работы:

- Проектирование системы безопасности значимого объекта КИИ

- Модернизация значимого объекта КИИ (включая поставку оборудования, ПАК и ПО, внедрение и пр.)

Также теперь необходимо учитывать не критические процессы, а типовые объекты. Помимо этого безусловную значимость получили все участники гособоронзаказа, от степени кооперации зависит только категория.

История вопроса

Во второй половине 2018 года оформилась нормативная база в теме КИИ. Это дает нам возможность ответить на все основные вопросы.

Для начала определимся с основными понятиями.

Критическая информационная инфраструктура (КИИ) — это?

Объекты критической инфраструктуры

Критическая информационная инфраструктура (КИИ) – информационные системы, информационно-телекоммуникационные сети, автоматизированные системы управления, а также сети электросвязи, используемые для организации их взаимодействия.

Объекты критической информационной инфраструктуры — это информационные системы, информационно-телекоммуникационные сети, автоматизированные системы управления субъектов критической информационной инфраструктуры.

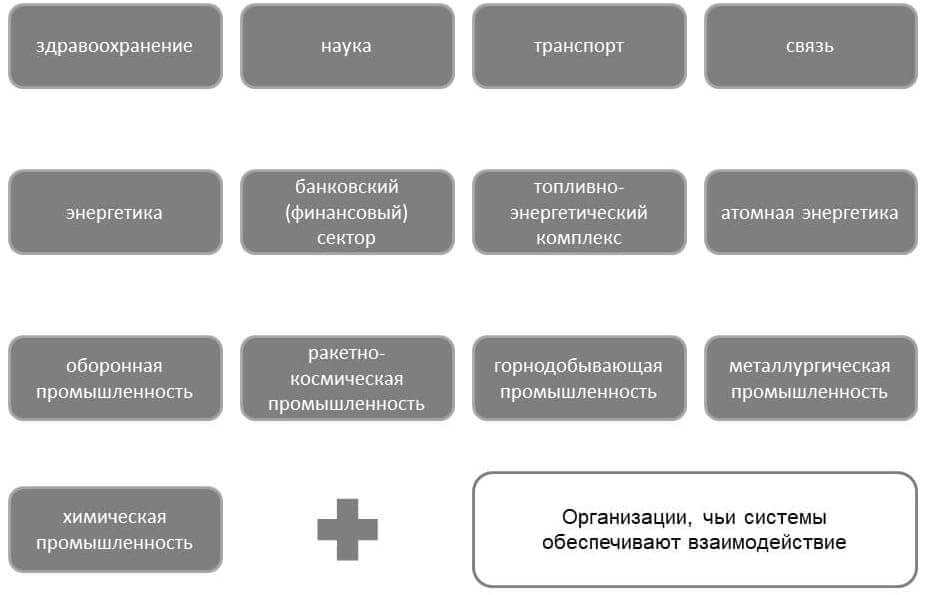

Сферы КИИ

Ключевым условием отнесения системы к КИИ является ее использование государственным органом или учреждением, либо российской компанией в следующих сферах:

- здравоохранение,

- наука,

- транспорт,

- связь,

- энергетика,

- банковский (финансовый) сектор,

- топливно-энергетический комплекс,

- атомная энергетика,

- оборонная промышленность,

- ракетно-космическая промышленность

- горнодобывающая промышленность,

- металлургическая промышленность

- химическая промышленность

- сфера государственной регистрации недвижимости

Также к КИИ будут относиться системы, которые на праве собственности, аренды или на ином законном основании принадлежат российской компании или ИП, и обеспечивают взаимодействие указанных выше систем или сетей.

Понятие критической информационной инфраструктуры раскрыто в Федеральном законе №187-ФЗ от 26.07.2017 «О безопасности критической информационной инфраструктуры».

О чем говорит Федеральный закон 187-ФЗ «О безопасности критической информационной инфраструктуры»?

187-фз является базовым документом для всей тематики КИИ.

187-ФЗ:

- Вводит основные понятия

- Создает основу правового регулирования

- Определяет принципы обеспечения безопасности КИИ

- Вводит понятие Государственная система обнаружения, предупреждения и ликвидации последствий компьютерных атак (далее – ГосСОПКА)

- Вводит основу для создания Национального координационного центра по компьютерным инцидентам (далее — НКЦКИ)

- Описывает полномочия Президента и органов госвласти в области обеспечения безопасности КИИ

- Содержит базу для определения категорий объектов КИИ

- Создает законодательную основу ведения реестра значимых объектов КИИ

- Определяет права и обязанности субъектов КИИ

- Определяет задачи и требования системы обеспечения безопасности значимого объекта КИИ

- Закладывает основу оценки безопасности КИИ

- Распределяет права и обязанности по государственному контролю

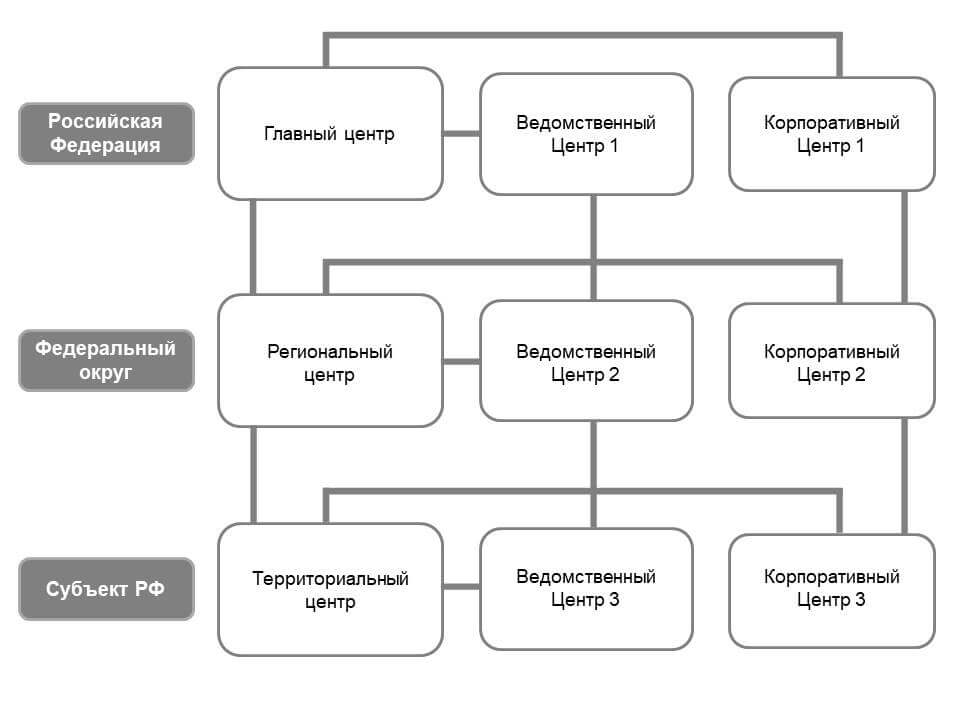

Что такое ГосСОПКА?

ГосСОПКА — это единый территориально распределенный комплекс, включающий силы и средства, предназначенные для обнаружения, предупреждения и ликвидации последствий компьютерных атак и реагирования на компьютерные инциденты.

Данное определение мы видим в 187-ФЗ.

По своей сути, ГосСОПКА является территориально распределенной совокупностью центров (сил и средств), в числе которых — Национальный координационный центр по компьютерным инцидентам.

Если обобщить, то структура ГосСОПКА выглядит следующим образом:

Подробности можно получить из следующих документов:

Подробности можно получить из следующих документов:

- Указ Президента РФ от 15 января 2013 г. № 31с «О создании государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации»

- «Основные направления государственной политики в области обеспечения безопасности автоматизированных систем управления производственными и технологическими процессами критически важных объектов инфраструктуры Российской Федерации» (утв. Президентом РФ 03.02.2012№803)

- «Концепция государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации» (утв. Президентом РФ 12.12.2014№ К 1274)

- Методические рекомендации по созданию ведомственных и корпоративных центров государственной системы обнаружения, предупреждения и ликвидации последствий компьютерных атак на информационные ресурсы Российской Федерации

Что такое НКЦКИ?

Национальный координационный центр по компьютерным инцидентам (НКЦКИ) – структура, отвечающая за обеспечение координации деятельности субъектов КИИ, является составной частью ГосСОПКА.

Создана приказом ФСБ России №366 от 24 июля 2018 года «О Национальном координационном центре по компьютерным инцидентам».

В функции НКЦКИ входит:

- Координация мероприятий и участие в мероприятиях по реагированию на компьютерные инциденты

- Организует и осуществляет обмен информацией о компьютерных инцидентах

- Осуществляет методическое обеспечение

- Участвует в обнаружении, предупреждении и ликвидации последствий компьютерных атак

- Обеспечивает информирование о компьютерных атаках

- Собирает и анализирует информацию о компьютерных инцидентах и атаках

Какие работы необходимо провести для обеспечения безопасности КИИ?

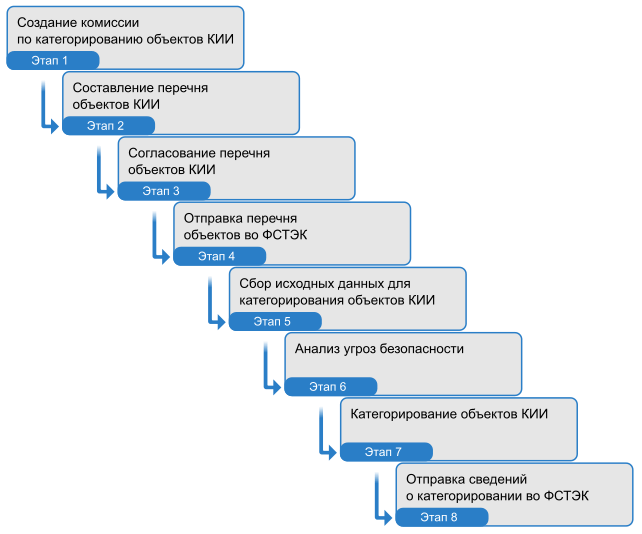

Все работы можно разделить на 2 большие группы:

- Категорирование КИИ

- Проектирование и внедрение СОИБ КИИ

Группа работ по категорированию включат в себя следующие этапы:

Этап 1. Создание комиссии по категорированию объектов КИИ

Этап 2. Составление перечня объектов КИИ

Этап 3. Согласование перечня объектов КИИ

Этап 4. Отправка перечня объектов во ФСТЭК

Этап 5. Сбор исходных данных для категорирования объектов КИИ

Этап 6. Анализ угроз безопасности

Этап 7. Категорирование объектов КИИ

Этап 8. Отправка сведений о категорировании во ФСТЭК

Этап 9. Независимая экспертиза работ по КИИ

Более подробно про группу работ по Категорированию КИИ можно прочитать на странице «Категорирование объектов КИИ (экспертиза проведенных работ)».

Вторая группа включает в себя этапы:

Этап 10. Проектирование СОИБ КИИ

Этап 11. Внедрение СОИБ КИИ

Этап 12. Разработка организационно-распорядительной документации (ОРД) для субъекта и объектов КИИ

Итогом работ является функционирующая система обеспечения информационной безопасности критической информационной инфраструктуры.

Нужно ли использовать сертифицированные средства защиты информации в КИИ?

Как сказано в Приказе ФСТЭК России №239 (п.27 — 31), в приоритете применяются встроенные средства защиты, а также должны применяться средства защиты прошедшие оценку соответствия в формах сертификации, испытаний или приемки.

Таким образом, сертифицированные средства защиты должны применяться не всегда. Однако, если сертифицированные средства все же применяются, то необходимы следующие сертификаты:

| Категория значимости \ Сертификат | СЗИ | СВТ | НДВ |

| 1 категория | не ниже 4 | не ниже 5 | не ниже 4 |

| 2 категория | не ниже 5 | не ниже 5 | не ниже 4 |

| 3 категория | не ниже 6 | не ниже 5 | — |

Выводы

Критическая информационная инфраструктура не является проходной темой в информационной безопасности. Потенциально это крупнейшая тема, как минимум, за последние 10 лет. Всем субъектам КИИ (а их не мало) нужно не только провести массу продолжительных по времени и дорогостоящих мероприятий, но и создавать полноценные системы безопасности. Такие системы должны включать в себя части по управлению, по технической защите и прочее. Системы нужно обслуживать, модернизировать и совершенствовать. Все это требует значительных финансовых и трудовых ресурсов, а также компетенций, которые в рамках рынка еще предстоит наращивать.

КИИ – это новая реальность, и как показывает опыт, кто первым встроиться в новые реалии – тому будет проще в дальнейшем.

Какие нормативные документы по КИИ есть в настоящий момент?

Федеральный закон №187-ФЗ от 26.07.2017 «О безопасности КИИ РФ»

Федеральный закон №193-ФЗ от 26.07.2017 «О внесении изменений в отдельные законодательные акты РФ в связи с принятием ФЗ «О безопасности КИИ РФ»

Федеральный закон №194-ФЗ от 26.07.2017 «О внесении изменений в УК РФ и УПК РФ в связи с принятием ФЗ «О безопасности КИИ РФ»

Указ Президента РФ №569 от 25.11.2017 «О внесении изменений в Положение о ФСТЭК»

Указ Президента Российской Федерации от 30.03.2022 № 166 «О мерах по обеспечению технологической независимости и безопасности критической информационной инфраструктуры Российской Федерации»

Указом президента от 01.05.2022 № 250 «О дополнительных мерах по обеспечению информационной безопасности Российской Федерации»

Указ Президента Российской Федерации от 22.11.2023 № 887 «О внесении изменения в Указ Президента Российской Федерации от 30 марта 2022 г. № 166 «О мерах по обеспечению технологической независимости и безопасности критической информационной инфраструктуры Российской Федерации».

Постановление Правительства РФ №127 от 08.02.2018 «Об утверждении Правил категорирования объектов КИИ РФ, а также перечня показателей критериев значимости объектов КИИ РФ и их значений»

Постановление Правительства РФ №162 от 17.02.2018 «Об утверждении Правил осуществления госконтроля в области обеспечения безопасности значимых объектов КИИ РФ»

Постановление Правительства РФ №808 от 11.07.2018 «О внесении изменения в Правила организации повышения квалификации специалистов по ЗИ и должностных лиц, ответственных за организацию ЗИ в ОГВ, ОМС, организациях с госучастием и организациях ОПК»

Приказ ФСТЭК России №227 от 06.12.2017 «Об утверждении Порядка ведения реестра значимых объектов КИИ РФ»

Приказ ФСТЭК России №229 от 11.12.2017 «Об утверждении формы акта проверки, составляемого по итогам проведения госконтроля в области обеспечения безопасности значимых объектов КИИ РФ»

Приказ ФСТЭК России №235 от 21.12.2017 «Об утверждении Требований к созданию систем безопасности значимых объектов КИИ РФ и обеспечению их функционирования»

Приказ ФСТЭК России №69 от 20.04.2023. «О внесении изменений в требования к созданию систем безопасности значимых объектов критической информационной инфраструктуры Российской Федерации и обеспечению их функционирования, утвержденные приказом ФСТЭК России от 21.12.2017 г. № 235»

Приказ ФСТЭК России №236 от 22.12.2017 «Об утверждении формы направления сведений о результатах присвоения объекту КИИ одной из категорий значимости либо об отсутствии необходимости присвоения ему одной из таких категорий»

Приказ ФСТЭК России №239 от 25.12.2017 «Об утверждении Требований по обеспечению безопасности значимых объектов КИИ РФ»

Приказ ФСТЭК России №72 от 26.04.2018 «О внесении изменений в Регламент ФСТЭК»

Приказ ФСТЭК России №138 от 09.08.2018 «О внесении изменений в Требования к обеспечению ЗИ в АСУ П и ТП на КВО, потенциально опасных объектах, а также объектах, представляющих повышенную опасность для жизни и здоровья людей и для окружающей природной среды, утвержденные приказом ФСТЭК №31, и в Требования по обеспечению безопасности ЗО КИИ РФ, утвержденные приказом ФСТЭК №239»

Приказ №177 от 01.09.2023 «О внесении изменений в Порядок ведения реестра значимых объектов критической информационной инфраструктуры Российской Федерации, утвержденный приказом Федеральной службы по техническому и экспортному контролю от 6 декабря 2017 г. № 227»

Приказ ФСБ России №366 от 24.07.2018 «О НКЦКИ»

Приказ ФСБ России №367 от 24.07.2018 «Об утверждении Перечня информации, представляемой в ГосСОПКА и Порядка представления информации в ГосСОПКА»

Приказ ФСБ России №368 от 24.07.2018 «Об утверждении Порядка обмена информацией о компьютерных инцидентах и Порядка получения субъектами КИИ информации о средствах и способах проведения компьютерных атак и о методах их предупреждения и обнаружения»

Информационное сообщение ФСТЭК России №240/22/2339 от 04.05.2018 «О методических документах по вопросам обеспечения безопасности информации в КСИИ РФ»

Информационное сообщение ФСТЭК России №240/25/3752 от 24.08.2018 «По вопросам представления перечней объектов КИИ, подлежащих категорированию, и направления сведений о результатах присвоения объекту КИИ одной из категорий значимости либо об отсутствии необходимости присвоения ему одной из таких категорий»

Ответственность по тематике КИИ

Федеральным законом от 26.05.2021 N 141-ФЗ внесены изменения в КоАП РФ, касающиеся правонарушений в деятельности субъектов КИИ.

С 6 июня 2021 года штраф может быть назначен за:

- Непредставление в ФСТЭК сведений о присвоении объекту КИИ категории значимости или о том, что присваивать ее не нужно.

Штраф для юрлиц – от 50 000 до 100 000 руб. - Несоблюдение порядка уведомления ФСБ о компьютерных инцидентах, реагирования на них, принятия мер по ликвидации последствий атак в отношении значимых объектов КИИ.

Штраф для юрлиц – от 100 000 до 500 000 руб. - Нарушение правил обмена информацией о компьютерных инцидентах (в частности, между субъектами КИИ).

Штраф для юрлиц – от 100 000 до 500 000 руб.

Максимальный штраф для должностных лиц по таким нарушениям составит 50 000 руб.

С 1 сентября 2021 года штраф может быть назначен за:

- Нарушение требований к созданию и обеспечению работы систем безопасности значимых объектов КИИ.

Штраф для юрлиц – от 50 000 до 100 000 руб. - Нарушение требований к обеспечению безопасности этих объектов.

Штраф для юрлиц – от 50 000 до 100 000 руб.

Штраф для должностных лиц по таким нарушениям составит от 10 000 до 50 000 рублей.

Срок давности привлечения к ответственности за все эти нарушения составит 1 год.

UPD: Новые штрафы для субъектов критической информационной инфраструктуры (01.06.2021)

Презентация Евгения Царева на тему:

Перспективы привлечения к ответственности по тематике КИИ (12.12.2019)

Подписывайтесь на канал ИТ. Право. Безопасность в Telegram