Чем рискует бизнес из-за удаленных сотрудников

Содержание данной статьи проверено и подтверждено:

Музалевский Федор Александрович

Ведущий эксперт компьютерно-технического направленияПандемия COVID-19 стала катализатором для внезапной и безвозвратной трансформации трудовых процессов, сделав удаленный режим работы вполне привычным для разных сфер бизнеса. Однако несмотря на все преимущества в виде дополнительного удобства для работников, экономии для бизнеса на аренде помещений, обратной стороной удаленки являются проблемы и риски, с которыми организации должны справляться.

В данной статье мы поговорим об основных из них.

Риски информационной безопасности

Согласно опросу Superjob, в IV квартале 2022 года сотрудники на удалёнке были в каждой пятой компании в России.

Сейчас таких работников стало еще больше из-за миграции многих квалифицированных кадров за рубеж. Вместе с тем, еще в период пандемии количество угроз информационной безопасности, связанных с активизацией удаленщиков, значительно выросло. И до сих пор многие из них не только остаются актуальными, но и могут нанести значительный ущерб бизнесу.

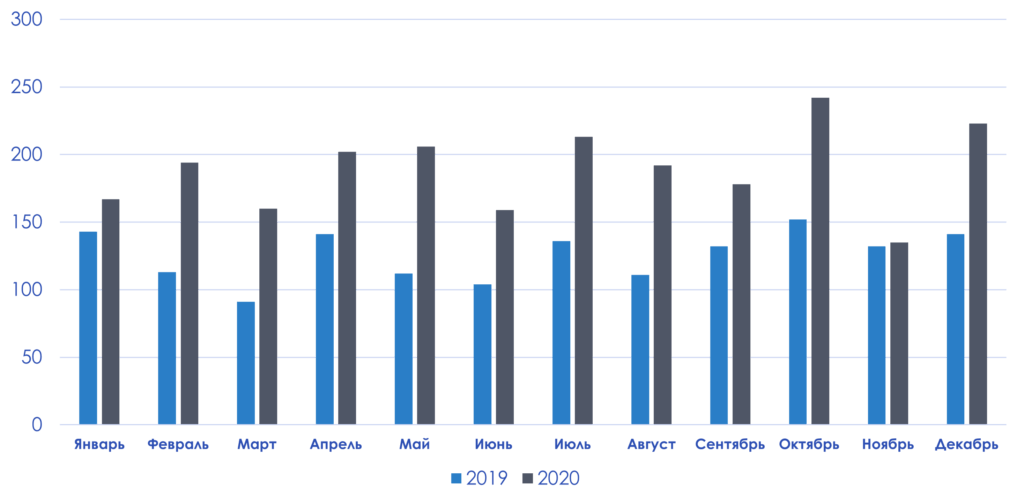

Так, согласно статистике Positive Technologies, в период вынужденного перехода на удалёнку из-за COVID-19 число инцидентов ИБ увеличилось на 51% в 2020 году.

Случилось это по причине резкой смены обстановки. Безболезненно такой переход перенесли только те, кто до этого выстраивал у себя инфраструктуру для удалённых сотрудников. Остальные же, делая всё в спешке, попросту не успели организовать должный уровень защиты.

Количество инцидентов в 2019 и 2020 годах

Одна из главных проблем, связанных с дистанционным режимом работы, связана с наличием возможности несанкционированного доступа к корпоративным сетям и данным.

Отсутствие выстроенной защиты внутреннего периметра офиса делает удаленных сотрудников более подверженными атакам. Учитывая, что больше половины работников использует домашние компьютеры для доступа в локальную сеть, необходимо понимать, что это открывает перед злоумышленниками множество перспектив: от обычного фишинга до целенаправленной атаки на компьютер с целью кражи чувствительных данных.

Напомним, что от большинства этих сценариев спасла бы выстроенная защита внутри офиса.

Желательно, отмечают эксперты Positive Technologies, чтобы дистанционные сотрудники применяли доменные устройства, настроенные по всем стандартам безопасности. Однако такой политики придерживаются только 20% опрошенных. В каждом четвертом случае (24%) для работы персонал использует собственные компьютеры или ноутбуки, а в 56% в служебных целях применяются и домашние ПК, и рабочие.

Инцидент

В мае этого года случилась достаточно интересная ситуация, виной которой послужило распространение практики удалённой работы: хакерская группировка LeakWolf похитила данные 40 российских компаний, притворившись сотрудниками этих организаций. Проблема заключалась в том, что злоумышленники использовали VPN-сервисы, находящиеся в России, маскируясь под удалённых работников, поэтому службы безопасности не смогли выявить какой-либо подозрительной активности и не забили тревогу вовремя.

Еще один вектор кибератак открывает применение облачных технологий для организации работы удалённых сотрудников.

Когда данные хранятся в сторонних облачных решениях, компания теряет некоторую степень контроля над ними.

Это может стать проблемой, особенно если у организации есть специфические требования к безопасности данных (например, ведется обработка персональных сведений клиентов), которые не могут быть полностью удовлетворены сторонним провайдером.

- На сегодняшний день почти во всех компаниях есть служба реагирования на инциденты, либо хотя бы IT-отдел, которые вносят свой вклад в обеспечение безопасности инфраструктуры. Понятно, что сделать такое же с домашним компьютером пользователя не представляется возможным. В компании может быть выстроена отличная система с IPS, DLP и постоянно обновляемым антивирусным софтом, чего нет у обычного юзера дома.

- Кроме того, в домашнем офисе могут возникать различные специфические проблемы. Например, WiFi-сеть в какой-то момент может выйти из строя или просто оказаться недоступной. Или (что гораздо хуже) может быть осуществлен перехват пользовательских данных в результате атаки типа «человек посередине».

- Также сотрудники на удалёнке чаще используют не корпоративные средства обмена информацией (например, локальный обмен документами), а различные мессенджеры и файлообменники, которые могут привести к утечке данных.

Информационная безопасность: рекомендации по защите

Для снижения рисков в области кибербезопасности необходимы строгие политики безопасности, обучение сотрудников правилам информационной ИБ, использование многофакторной аутентификации и проведение регулярных аудитов.

Приведем некоторые из средств обеспечения безопасности, которые необходимы компаниям с удаленными сотрудниками:

- SOAR (Security Orchestration, Automation, and Response)

Система организации безопасности, автоматизации и реагирования (SOAR)- это технология, которая помогает согласовывать и автоматизировать задачи в области безопасности между различными специалистами и инструментами, используя единую платформу. Она позволяет организациям быстро реагировать на кибератаки и активно предотвращать будущие инциденты, обеспечивая более эффективную координацию и выполнение задач в области безопасности. - DLP (Data Loss Prevention)

Система управления данными (DLP) может помочь при организации удалённой работы сотрудников, предоставляя контроль над передачей и использованием конфиденциальной информации. Она позволяет руководству мониторить и блокировать несанкционированную передачу чувствительных данных через сети и устройства, обеспечивая дополнительный уровень защиты. - IDS/IPS (Intrusion Detection System/Intrusion Prevention System)

IDS отслеживает и анализирует сетевой трафик, выявляя потенциальные аномалии или атаки, а IPS, в свою очередь, может активно блокировать подобные атаки. Эти системы обеспечивают дополнительный уровень безопасности, помогая защитить рабочие места и сетевые ресурсы от угроз, что критически важно для бесперебойной работы удалённых сотрудников. - EDR (Endpoint Detection and Response)

Расширенная система обнаружения и реагирования (EDR) является ещё одной важной составляющей при обеспечении безопасности при удалённой работе. EDR позволяет мониторить и анализировать активность на конечных устройствах, таких как компьютеры и ноутбуки сотрудников, выявляя необычные или подозрительные действия. Это помогает оперативно обнаруживать и реагировать на потенциальные угрозы, а также проводить расследование инцидентов. В контексте удалённой работы EDR дополнительно обеспечивает централизованный контроль и защиту на конечных устройствах. - XDR (Extended Detection and Response)

В паре с EDR отлично себя показывает XDR-платформа. Она объединяет данные с различных источников (сети, конечных точек, облачных), что позволяет обнаруживать угрозы на всех уровнях инфраструктуры, в то время как EDR сосредоточена на конечных устройствах. - Zero Trust Security

Введение модели безопасности «Zero Trust Secutiry» (модель безопасности нулевого доверия) становится ключевым элементом обеспечения ИБ при удалённой работе в современных организациях. Этот подход подразумевает, что нельзя доверять ни одной сетевой сущности или пользователю. Внедрение Zero Trust Security позволяет более строго контролировать доступ к ресурсам, потому что подразумевается, что устройство должно каждый раз подтверждать свои данные, запрашивая доступ к любому ресурсу.

Каждое из этих решений по отдельности способствует усилению безопасности в удаленной среде и помогает защитить компанию от разнообразных угроз.

Для более комплексной защиты рекомендуется использовать комбинацию перечисленных выше инструментов, так как они отлично дополняют друг друга по своему функционалу.

Вывод

Удаленная работа предоставляет множество преимуществ, но также вносит свои проблемы и риски. Для успешной бизнес-практики организации должны грамотно управлять информационной безопасностью, улучшать управление и координацию, адаптировать ИТ-инфраструктуру.

Подписывайтесь на канал ИТ. Право. Безопасность в Telegram