Как подделывают электронные письма для судов?

Автор статьи:

Музалевский Федор Александрович

Ведущий эксперт компьютерно-технического направленияСервисы электронной почты являются привычным инструментом делового оборота и как следствие, электронные письма все чаще фигурируют в спорах, в том числе — судебных.

Как и при любом другом обмене сообщениями между контрагентами, возникают ситуации, когда электронное письмо становится важным доказательством в судебных разбирательствах. Учитывая, что суды принимают электронную переписку в качестве доказательств, у недобросовестных лиц появляется желание подделать электронную переписку и предоставить поддельные электронные сообщения в суд.

Заверение переписки

Подробно о способах заверения электронной переписки для суда и экспертизе электронной переписки мы рассказывали в услуге — Экспертиза электронной переписки для представления в суд.

В рамках настоящей статьи мы хотим рассказать об основных способах фальсификации электронных писем для судов.

Способ 1. Внесение изменений в почтовом клиенте

Самый старый способ подделки электронных писем появился еще в те времена, когда веб-клиентов еще как таковых не было, и самым распространенным почтовым клиентом был какой-нибудь The Bat. То есть люди не пользовались облачными сервисами электронной почты (не заходили на сайт Mail.ru или Яндекс, не вводили логин и пароль), а была отдельная программа, которую пользователи устанавливали на свой компьютер и с ее помощью могли отправлять и получать email. В корпорациях почтовые клиенты активно используются и сейчас, а вот физические лица ими пользуются редко.

В почтовых клиентах письма представляют собой, если упрощенно, файлы, которые можно редактировать обычным текстовым редактором. И самый простой способ подделки письма – это сохранить файлик отдельно на жесткий диск, отредактировать его, из письма Иванова Петрову сделать письмо от Иванова Сидорову, с тем же самым содержанием, поправить дату отправки в этом файлике и загрузить его обратно в почтовый клиент. После этого уже измененное письмо можно распечатать или заскринить и, забыв про совесть, отнести в суд.

Подобные подделки теряют свою актуальность, но, тем не менее, встречаются регулярно. Распознать их можно в первую очередь получив доступ к журналам работы почтового сервера. В журналах работы почтового сервера, как у отправителя письма, так и у получателя, должны храниться записи о том, что Иванов отправил письмо именно Петрову, а не Сидорову. Такие журналы, конечно, имеют ограниченный срок хранения, но ограничен он, как правило, не днями, а несколькими годами, и почти всегда, если абоненту почтового сервера нечего скрывать, он эту информацию может предоставить эксперту.

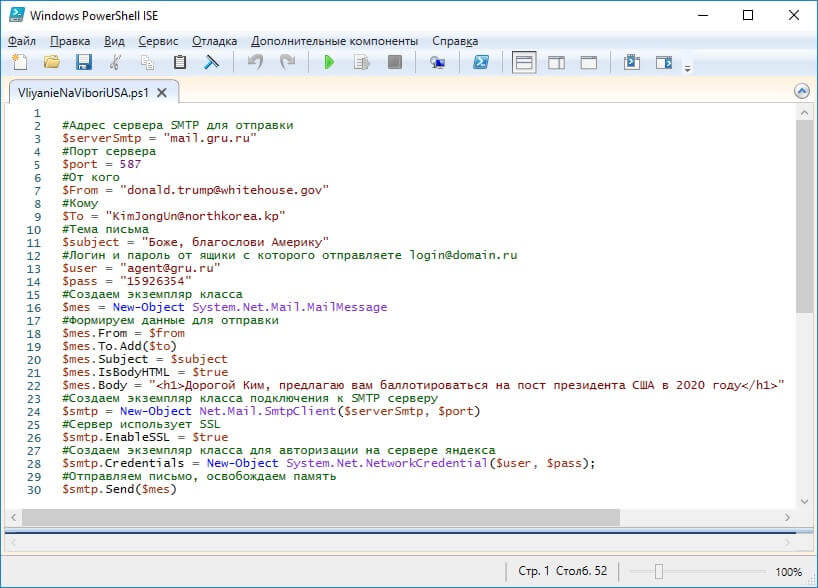

Способ 2. Маскировка отправителя электронного сообщения

Более изощренный способ подделки электронных писем – это когда письмо маскируют под какого-то отправителя. Здесь хотелось бы немножко вдаться в суть работы почтового сервера. Почтовый сервер принимает логин и пароль той учетной записи, которую знает. Например, Microsoft Exchange знает запись agent с паролем 15926354. При отправке почты можно указать, кого сделать отправителем письма. Например, сделать отправителем Дональда Трампа. И получатель будет видеть в графе «отправитель» – Дональд Трамп.

Подделываемые таким образом письма можно распознать, опять же, по логам сервера отправителя и получателя, но их можно распознать и по поддельным метаданным, то есть тем данным, которые пользователь не видит, но они есть в каждом письме. Это делается достаточно тривиально – проверить заголовок, и там уже видно, с какого сервера пришло сообщение, кто был отправителем, получателем, и так далее. Для веб-клиентов, таких, как Gmail, Mail, «Яндекс» и прочие, которые мы используем через браузер, надо просто либо скачать письмо отдельным файлом – и там мы эти метаданные увидим; либо воспользоваться специальными средствами – у каждого из почтовых клиентов они есть, также для просмотра заголовка. Таким образом, почти все поддельные электронные письма мы можем распознать: а) по заголовку, б) по логам почтовых серверов. Разумеется, если к ним предоставлен доступ.

Способ 3. Перехват запроса DNS

Злоумышленник может перехватывать DNS-запросы почтового сервера жертвы и подделывать ответы на них. Это дает возможность представиться практически любым отправителем. Однако данный механизм следует отнести уже к организованной атаке, а не к обычной подделке электронного письма, поэтому подробную реализацию мы демонстрировать не планируем.

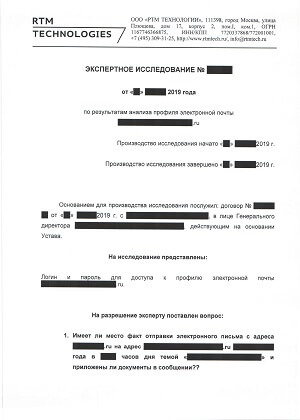

Образец исследования email

Скачать образец исследования email

В качестве выводов

- Если переписка ведется без использования электронной подписи, то фальсифицировать такую переписку очень легко. Заверять электронную переписку необходимо с привлечением эксперта. Если заверение делает нотариус, то ему необходимо производить эти действия вместе со специалистом, в противном случае нотариус может заверить переписку, которую специально для него подделали жулики

- По практике, если в рамках судебного процесса ни одна из сторон не заявляет о подделке представленных суду электронных писем, то у суда нет оснований не принимать переписку в качестве доказательства. При этом, если появляются сомнения относительно достоверности электронной переписки, то для суда будет важно получить мотивированное заключение от экспертной организации

- При проведении судебной экспертизы важно получить логи почтовых серверов. Логи могут быть выгружены на жесткий диск, записаны на компакт-диске и так далее. Либо одна из сторон, которая владеет почтовым сервером, может предоставить эксперту удаленный доступ для просмотра журналов. Но есть нюанс, если эксперт получает доступ только к одному из двух почтовых серверов, он не может исключить изменение сообщений и логов. Для полноценного исследования необходим доступ к почтовым серверам, как отправителя, так и получателя для сопоставления журналов. Сопоставление журналов в 99% случаев позволяет установить факт фальсификации, если он имел место

- Если мы имеем доступ к одному из серверов, то мы не можем исключать, что журналы на нем были удалены заинтересованной стороной или изменены. Следовательно, растет вероятность не выявить факт фальсификации электронной переписки. Но, тем не менее, мы можем проверить точное время отправки и получения письма, мы можем проверить, с какого почтового сервера данное письмо пришло, и от имени какого отправителя оно пришло. В общем случае сервер получателя обладает меньшей ценностью, чем сервер отправителя, потому что именно на его стороне мог быть подделан отправитель. В этом случае сервер получателя принимает измененного отправителя просто как данность

Федор Музалевский и Евгений Царев, эксперты RTM Group

Подписывайтесь на канал ИТ. Право. Безопасность в Telegram